Identitäten, Rollen und Anwendungen

- intuitive Verwaltung für Admins.Zentrale Administration von IMS-Bestandteilen

– einfach, automatisiert und übersichtlich.

Wie auf Knopfdruck alles zentral und einfach regeln: Personen, Ressourcen und das System.

Nur so entlasten Sie die Administratoren Ihrer Webservices. Im Vorfeld bietet Login-Master eine starke Reduktion der Arbeitslast durch den User-Self-Service. Manuelle Supportaufgaben reduzieren sich somit auf ein Minimum.

Neben den Standardfunktionen einer IMS-Konsole bieten wir professionelle Bausteine für den Zugriff auf die globale Nutzerverwaltung und zum Beispiel die Umsetzung der delegierten Administration für Admins von Webanwendungen an.

Es war noch nie so einfach…

…delegierte Administratoren zu bestimmen. Bei uns ist die Abbildung von Organisationseinheiten und Unterebenen für die Nutzer und Admins von internetbasierten Anwendungen schon integriert. Dadurch werden Administrationsprozesse wesentlich effizienter, geordneter und vor allem sicherer.

Fein-granular Rollen und Rechte zu vergeben ist mit dem IMS-Tool von Login-Master ein Kinderspiel, genauso wie das Einstellen neuer Rollen für (neue) Anwendungen.

Unsere Adminkonsole: übersichtlich und intuitiv.

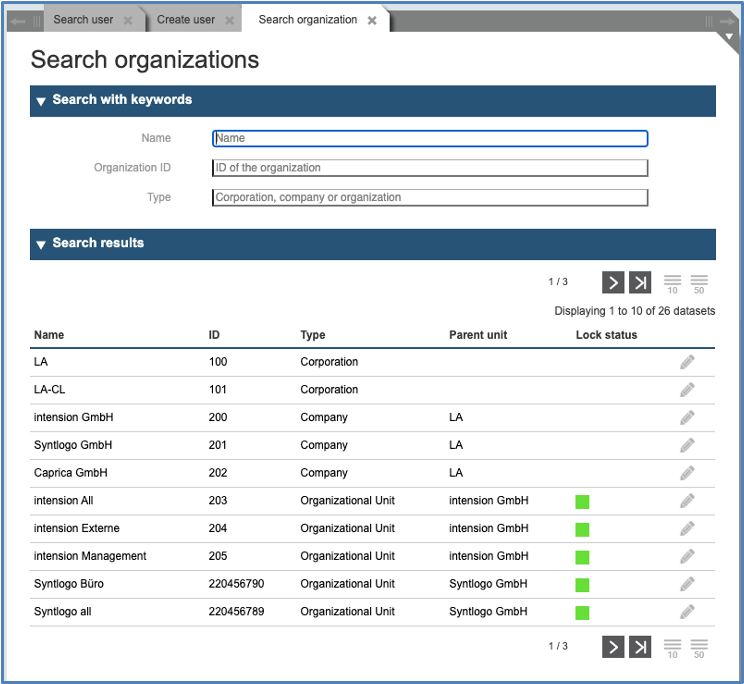

Beginnt ein Admin eine Suche in unserem Tool, so kann er gleichzeitig andere Masken aufrufen und Aktionen durchführen. Ähnlich wie in einem Browser findet er alle seine Aktivitäten in verschiedenen Tabs, bis er sie selbst beendet. So ermöglicht ihm unser IMS-Tool offene Operationen aktiv zu halten und neue anzustoßen. Beispielsweise kann er einen neuen Nutzer anlegen und gleichzeitig nach passenden Organisationseinheiten suchen.

Login-Master-Admin-Konsole

– Funktionen im Überblick:

Übersichtsleiste des IMS-Tools

Für Administratoren gibt es drei Bereiche:

-

- „People“ – zur Administration der Nutzer und ihrer Zugehörigkeiten

- „Ressources“ – zur Administration von Anwendungen und zugehörigen Rollen

- „System“ – bietet eine Übersichtsfunktion (Anzahl der Nutzer, Informationsquellen und Zugang zur Nutzerverwaltung)

Aktivitätenansicht in mehreren Tabs

Beispielhaft hier:

- Personensuche

- Neuanlage eines Nutzers

- Suche nach einer Organisationseinheit

Mit diesen Bausteinen aus dem IMS-Tool kommen Ihre Administratoren voran:

Startseite

Nach dem Login kann ein Administrator in verschiedenen Bereichen mit seiner Arbeit starten: Nutzer, Berechtigungen / Rollen und Anwendungen managen. Über den Teil des Access Managements hinaus, bietet die Admin-Konsole die Möglichkeit den User-Life-Cycle zu gestalten. Für technische Administratoren gibt es den direkten Zugang zur Nutzerverwaltung.

Erfahren Sie mehr zu den genannten Bereichen: Zugriffssteuerung – User-Life-Cycle – Nutzerverwaltung – Anbindung von Anwendungen

Nutzer

Neben dem Registrierungsvorgang für neue Nutzer (integriert im User-Self-Service der MyProfile-Applikation), kann ein Administrator auch manuell neue Nutzer anlegen. Über die Suchfunktion kann er existierende Nutzer finden und diese managen. Dazu gehören neben dem klassischen Passwort-Zurücksetzen auch die Modifikation persönlicher Nutzerinformationen oder die Zuweisung eines Nutzers zu einer SSO-angebundenen Anwendung (Tenant). Darüber hinaus ermöglicht das System:

- Die Einteilung von Nutzern in Sicherheitsklassen,

- deren Zuteilung zu bestimmten Organisationseinheiten und

- Rollenzuweisungen.

Siehe auch Erläuterungen zu IMS-Bestandteilen weiter unten.

Ergänzende Funktion zur Administration – hier erfahren Sie mehr darüber: User-Self-Service

Organisationen

Im IMS-Tool gibt es die Abbildung hierarchisch-strukturierter Organisationen:

- Oberstes Element ist die „Corporation“.

- Kleinstes Element ist eine Organisationseinheit.

- Mehrere Organisationseinheiten können eine „Company“ bilden. Mehrere „Companies“ bilden zudem die höchste Einheit „Corporation“.

- „Corporation“, „Company“ und Organisationseinheiten bezeichnet man allgemein als Organisation. Jede Organisation ordnet man einem Tenant (SSO-angebundene Anwendung) zu.

- Ein Administrator kann bei Bedarf weitere Ebenen hinzugefügen und auch die Bezeichnungen frei wählen.

Diese Struktur ermöglicht die reale Abbildung der Zugehörigkeiten der Nutzer und befähigt Administratoren Verantwortungsbereiche zu delegieren. Als wichtigsten Vorteil ergibt sich die Fein-Granularität für Nutzerrollen, die ganz bestimmten Organisationsebenen und Sicherheitsklassen angehören. Die genannte Funktion ist unbegrenzt skalierbar, was andere IMS-Tools üblicherweise durch technische Grenzen nicht ad-hoc bieten.

Wollen Sie unser System dazu in Aktion sehen, dann buchen Sie doch „Login-Master live“ mit uns: Live-Demo

Anwendungen

Grundsätzlich managt das Single-Sign-On (Keycloak) angeschlossene Anwendungen. In der Admin-Konsole pflegt ein Administrator die für den User-Life-Cycle relevanten Details einer Anwendung. Genauer gesagt geht es hier um die Rollen, die in jeder Anwendung definiert sind. Zur Pflege kann der Administrator

- neue Anwendungen definieren

- nach bestehenden Anwendungen suchen

- Rollen zu Anwendungen hinzufügen oder darin löschen.

Erfahren Sie mehr über die oben genannten Systemfunktionen: Single-Sign-On – Dynamische Berechtigungsvergabe

Rollen

Berechtigungen überträgt Login-Master an die jeweilige Anwendung just-in-time während der Nutzersession. Dazu bestimmt und konfiguriert ein Anwendungsarchitekt zuvor die Rollen in seiner Anwendung. Und der IMS-Administrator übernimmt diese im IMS-Tool und bestimmt die Nutzerberechtigungen. Rollen können neben ihren Standardparametern Gültigkeitsspannen inne haben und auf aktiv oder passiv gestellt sein. Rollen sind immer mit einer Sicherheitsklasse verknüpft, d.h. nur autorisierte Nutzer können bestimmte Rollen ausführen oder vergeben.

Nach der Registrierung besitzt ein Nutzer eine Default-Security-Klasse. Dies entspricht ganz generischen Berechtigungen, wie z.B. dem Erhalt eines Newsletters, den er auch abbestellen kann. Ein Administrator, der einer höheren Sicherheitsklasse als der Nutzer angehört, kann ihm weitere Berechtigungen zuweisen.

Erfahren Sie mehr über die ausgefeilte, hochmoderne und damit sehr sichere Zugriffssteuerung von Login-Master in unserem kostenfreien Webinar mit Kuppinger & Cole: The Evolution of Access Control

Delegierte Administration

Nach unserem Stufenmodell hat ein globaler Administrator die höchste Sicherheitsklasse und kann alle Aktivitäten in dem IMS-System vornehmen. Wie zum Beispiel delegierte Administratoren bestimmen, die dann weniger oder maximal die gleichen Rechte inne haben.

Erfahren Sie mehr darüber: Delegierte Administration

Sicherheitsmodell

Login-Master bietet ein Sicherheitsmodell vom Feinsten. Warum? Weil wir es hier mit einer hochmodernen und sicheren Berechtigungsvergabe zu tun haben. Wir teilen Rollen in Sicherheitsklassen ein. Je nach Höhe der Sicherheitsklasse ist eine Rolle sicherheitsrelevant oder eher unkritisch.

Anwendungsrollen und Nutzer sind immer mit einer Sicherheitsklasse verknüpft. Dies hat mehrere Gründe:

- Sichtbarkeit: Nutzer können Rollen sehen, deren Sicherheitsklasse gleich oder niedriger ist als ihre eigene.

- Pflege: Nutzer können ihre Rollen managen (erstellen, ändern, löschen), deren Sicherheitsklasse gleich oder niedriger ist als ihre eigene.

- Rollenzuweisung: Zur Vergabe, der Änderung oder dem Löschen von Rollen anderer Nutzer muss ein Nutzer einer „Mindest-Sicherheitsklasse“ angehören. Meist ist dieser als Administrator definiert.

Besondere Sicherheitsstufen haben z.B. Rollenadministratoren, die neue Rollen und Berechtigungen ins System einpflegen oder generelle Änderungen daran vornehmen. Einige Vorgänge sind erst unter Einbindung von Workflows möglich, z.B. die Bestimmung eines „Corporate“-Administrators. Supportmitarbeiter haben höhere Sicherheitsklassen als „Nutzeradministratoren“, jedoch eine geringere als der globale IMS-Admin.

Erfahren Sie mehr über ähnliche Themen: Sicherheit – Rollenshop

Um die Sicherheit zu erhöhen, gibt es an vielen Stellen die Möglichkeit Nutzer, Organisationen, Anwendungen oder Rollen mit einem Zeitstempel zu versehen. Nach Ablauf der definierten Endzeit ist das betreffende Element gesperrt. Nutzer können sich nicht mehr einloggen oder sie können bestimmte Ressourcen nicht mehr nutzen bzw. darauf zugreifen.

Kontrollieren und pflegen Sie Nutzer, untergeordnete Administratoren, Berechtigungen und die Rollen Ihrer Webanwendungen an einer zentralen, übersichtlichen Stelle. Wir bieten ein professionelles Tool, um stets up-to-date zu sein.

Merkmale der Services für Administratoren in Login-Master:

INTEGRIERT

Rollen – Anwendungen – Berechtigungen, zentral und intuitiv administrierbar

Mit diesem Tool gewinnen Sie die Übersicht über die Nutzer Ihrer Webanwendungen und ihre Berechtigungen. Sie pflegen Anwendungsrollen einfach und sicher. Die Delegation von Administrationsrechten ist schon integriert.

SUPERSICHER

So sicher dank modernstem Zugriffsrechtekonzept für browserbasierte Anwendungen

Durch das Sicherheitsklassenmodell in Login-Master vermeiden Sie falsche Zuordnungen und erlauben nur autorisierte Zugriffe, ganz gleich wann und von wo.

Wollen Sie mehr über die Sicherheit in Login-Master erfahren, dann besuchen Sie doch diese Seite von Login-Master: Sicherheit

ÜBERSICHTLICH

Ähnlich wie beim Look and Feel von Browsern ist das Navigieren im IMS-Tool ein Kinderspiel

Unsere über 20-jährige Erfahrung im Design und der Ausgestaltung von IMS-Tools trägt hier in der Umsetzung von Login-Master Früchte. Weil wir wissen, was Administratoren brauchen.

Das IMS-Tool fürs Internet:

weit über den Standard hinaus bieten wir Komfort, Übersichtlichkeit und Sicherheit.

In einem Gespräch oder einer Live-Demo klären wir gerne offene Fragen zu unserem IMS-Admin-Tool.

Kontaktieren Sie uns!